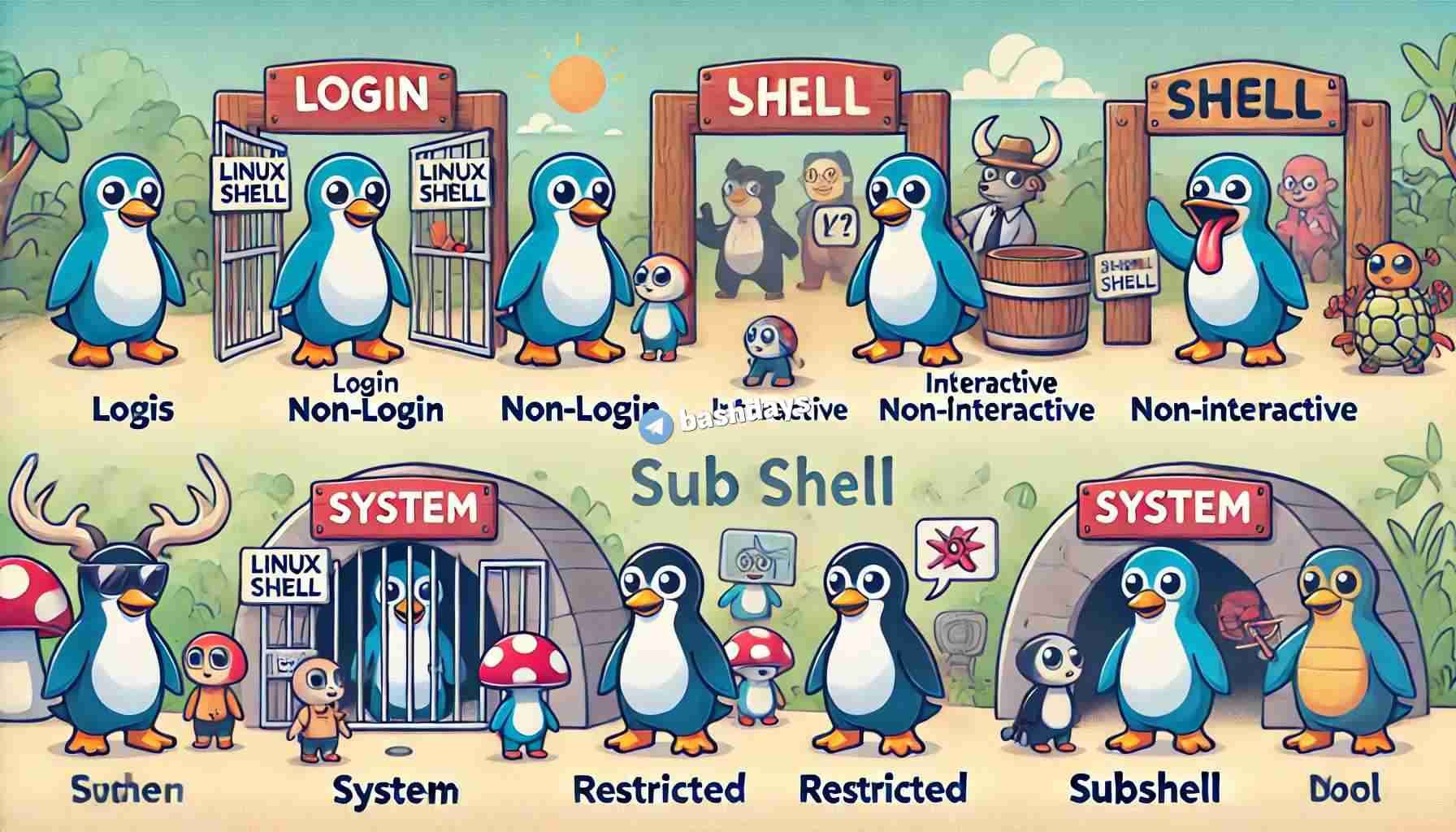

Linux — это не только Bash или Zsh. Тут есть целый зоопарк оболочек: Login, Non-Login, Interactive, Restricted и ещё пара странных экземпляров. Разберёмся, что к чему.

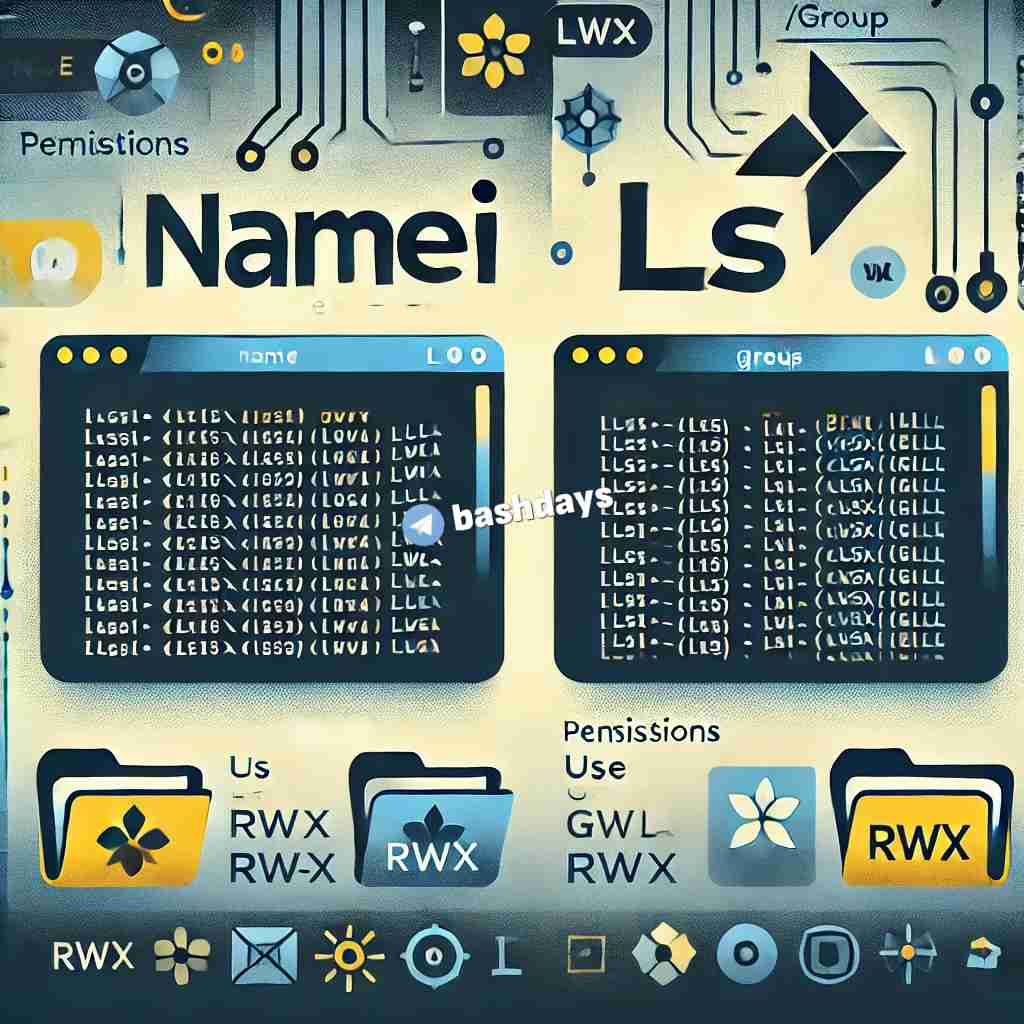

При отладке проблем с правами доступа привычная команда ls -la не всегда показывает всю картину. В таких случаях на помощь приходит утилита namei. Она разбивает путь до файла или папки на компоненты и

Как сделать лог сборки Docker более читабельным? Разбираем параметр progress и его значения: plain, tty, auto.

Как настроить параметры по умолчанию для новых пользователей? В этом посте разберем файл /etc/default/useradd – своеобразный шаблон для useradd. Узнаем, как заранее прописывать настройки и в каких случаях параметр GROUP=100 будет работать.